“Was du gleich lesen wirst, ist der erste Teil einer Serie, die auf tausenden von internen Dokumenten basiert, die aus Quellen bei Twitter stammen.”

Teil eins: Wie und warum Twitter die Hunter Biden Laptop Story blockierte

Die komplette Übersetzung des Twitter Threads von Matt Taibbi vom 3. Dezember 2022 – THE TWITTER FILES

Video Podcast

Direkt auf 👉 Odysee der auf 👉 YouTube ansehen.

Quelle: https://twitter.com/mtaibbi/status/1598822959866683394

1. Thema: DIE TWITTER-AKTEN (THE TWITTER FILES)

2. Was du gleich lesen wirst, ist der erste Teil einer Serie, die auf tausenden von internen Dokumenten basiert, die aus Quellen bei Twitter stammen.

3. Die “Twitter Files” erzählen eine unglaubliche Geschichte aus dem Inneren einer der größten und einflussreichsten Social Media Plattformen der Welt. Es ist eine Frankenstein’sche Geschichte über einen von Menschen geschaffenen Mechanismus, der der Kontrolle seines Konstrukteurs entglitten ist.

4. Twitter war von Anfang an ein geniales Werkzeug für die sofortige Massenkommunikation und ermöglichte zum ersten Mal eine echte globale Konversation in Echtzeit.

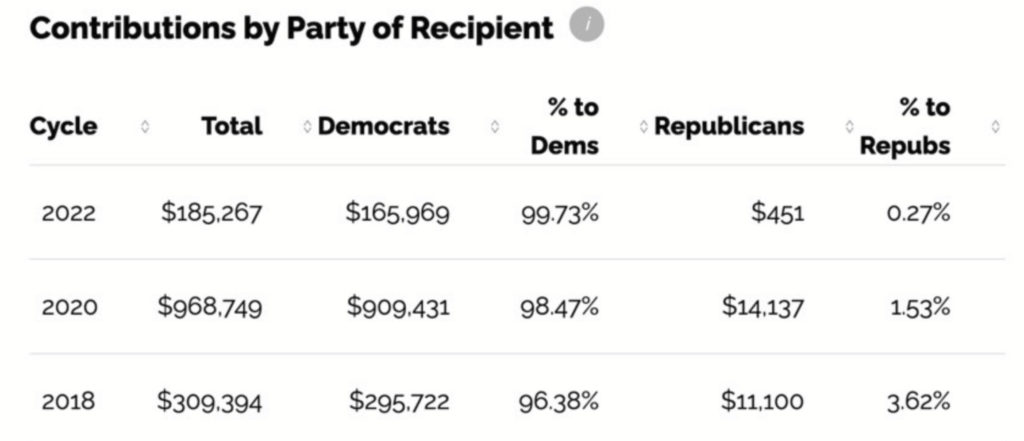

5. In seiner frühen Konzeption wurde Twitter seinem Leitbild mehr als gerecht, indem es den Menschen “die Möglichkeit gab, Ideen und Informationen sofort und ohne Barrieren zu erstellen und zu teilen.”

6. Im Laufe der Zeit war das Unternehmen jedoch langsam gezwungen, diese Barrieren hinzuzufügen. Einige der ersten Instrumente zur Sprachkontrolle wurden entwickelt, um Spam und Finanzbetrüger zu bekämpfen.

7. Mit der Zeit fanden die Mitarbeiter und Führungskräfte von Twitter immer mehr Verwendungsmöglichkeiten für diese Werkzeuge. Außenstehende begannen, das Unternehmen aufzufordern, auch die Sprache zu manipulieren: erst ein bisschen, dann öfter, dann ständig.

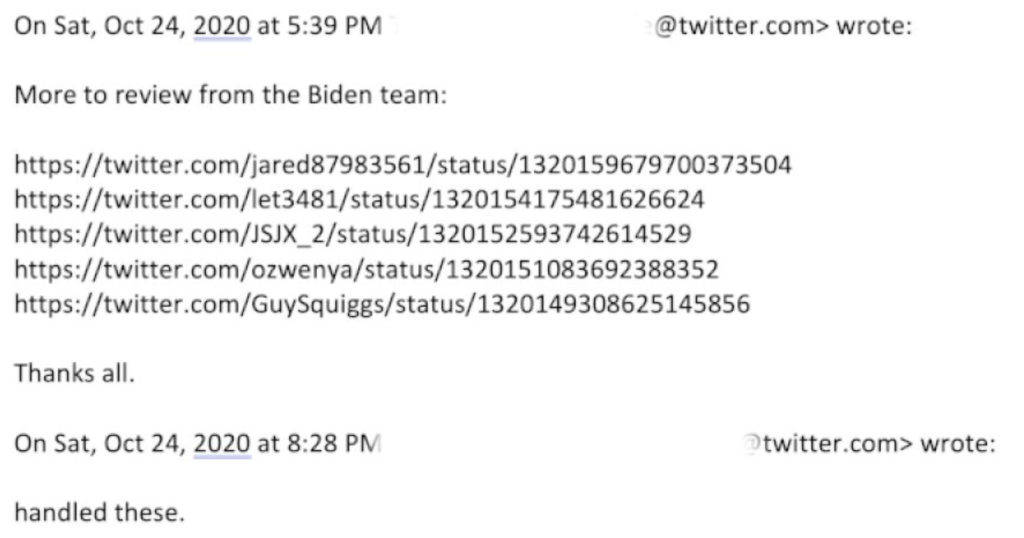

8. Im Jahr 2020 waren Bitten von verbundenen Akteuren, Tweets zu löschen, Routine. Eine Führungskraft schrieb an eine andere:

“Mehr zu überprüfen vom Biden-Team”.

Die Antwort kam zurück:

“Erledigt.”

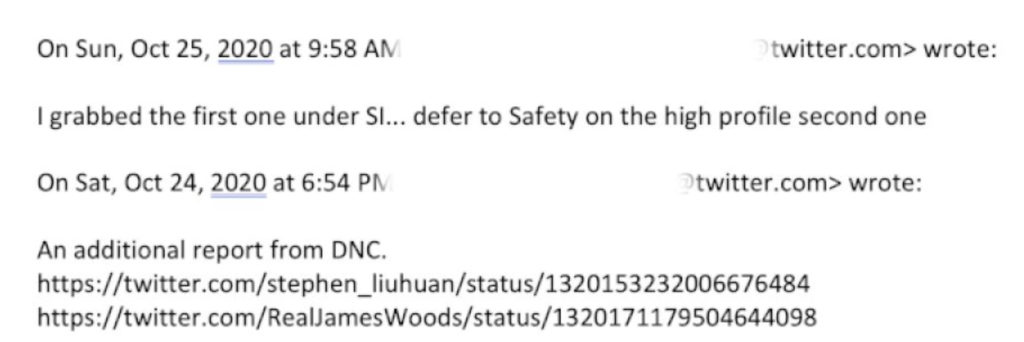

9. Sowohl Prominente als auch Unbekannte könnten auf Geheiß einer politischen Partei entfernt oder überprüft werden:

Ich habe mir den ersten unter SI geschnappt… überlasse den zweiten hochkarätigen Fall der Sicherheit

10. Beide Parteien hatten Zugang zu diesen Werkzeugen. Im Jahr 2020 wurden zum Beispiel sowohl Anfragen des Weißen Hauses von Trump als auch der Biden-Kampagne entgegengenommen und bearbeitet. Allerdings:

11. Dieses System war nicht ausgewogen. Es basierte auf Kontakten. Da Twitter überwiegend von Menschen einer politischen Richtung besetzt war und ist, gab es für die Linken (also die Demokraten) mehr Kanäle und Möglichkeiten, sich zu beschweren, als für die Rechten.

https://www.opensecrets.org/orgs/twitter/summary?id=D000067113

12. Die daraus resultierende Schräglage bei den Entscheidungen zur Inhaltsmoderation ist in den Dokumenten zu sehen, die du gleich lesen wirst. Es ist aber auch die Einschätzung mehrerer aktueller und ehemaliger hochrangiger Führungskräfte.

Okay, es gab noch mehr Räuspern [Kritik] über den Prozess, aber was soll’s, lass uns das überspringen.

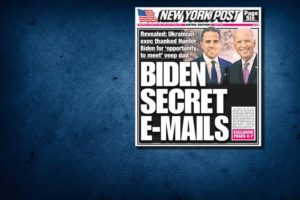

16. Die Twitter-Akten, Teil eins: Wie und warum Twitter die Hunter Biden Laptop Story blockierte

17. Am 14. Oktober 2020 veröffentlichte die New York Post die BIDEN SECRET EMAILS [die geheimen Biden E-Mails], eine Enthüllung, die auf dem Inhalt von Hunter Bidens aufgegebenem Laptop basiert:

https://nypost.com/2020/10/14/email-reveals-how-hunter-biden-introduced-ukrainian-biz-man-to-dad/

18. Twitter unternahm außergewöhnliche Schritte, um die Geschichte zu unterdrücken, entfernte Links und veröffentlichte Warnungen, dass sie “unsicher” sein könnte. Sie blockierten sogar die Übermittlung per Direktnachricht, ein Instrument, das bisher nur für extreme Fälle, wie z. B. Kinderpornografie, vorgesehen war.

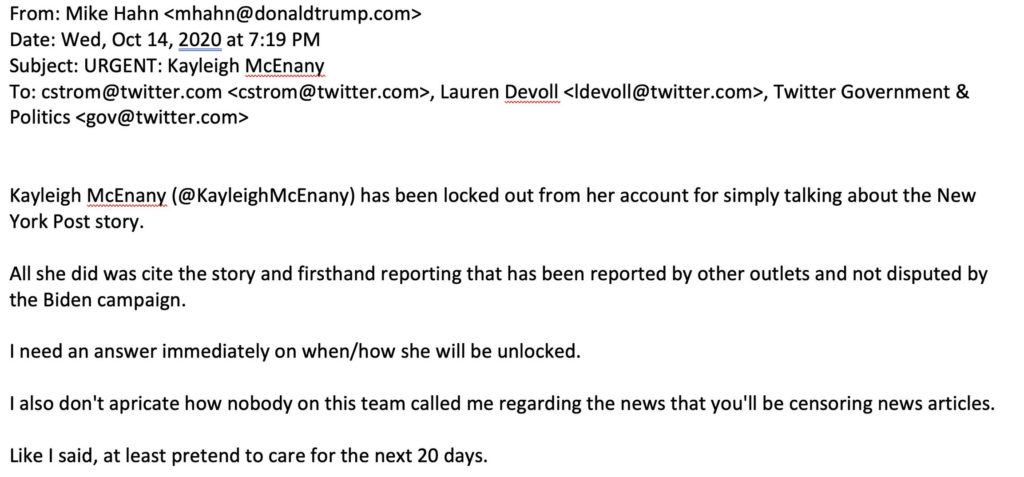

19. Die Sprecherin des Weißen Hauses, Kaleigh McEnany, wurde von ihrem Konto gesperrt, weil sie über die Geschichte getwittert hatte, was einen wütenden Brief von Trumps Wahlkampfmitarbeiter Mike Hahn zur Folge hatte, der sich darüber aufregte: “Tu wenigstens so, als ob es dich die nächsten 20 Tage interessiert”.

Kayleigh McEnany (@KayleighMcEnany) wurde von ihrem Account gesperrt, weil sie einfach über die New York Post berichtet hat.

Alles, was sie getan hat, war, die Geschichte und die Berichte aus erster Hand zu zitieren, die bereits von anderen Medien veröffentlicht wurden und von der Biden-Kampagne nicht bestritten werden.

Ich brauche sofort eine Antwort darauf, wann/wie sie wieder freigeschaltet wird.

Ich verstehe auch nicht, warum mich niemand aus dem Team angerufen hat, um mir mitzuteilen, dass du Nachrichtenartikel zensieren wirst.

Wie gesagt, tu wenigstens so, als ob es dich in den nächsten 20 Tagen interessiert.

Das veranlasste die Leiterin der Abteilung Public Policy, Caroline Strom, eine höfliche WTF-Anfrage zu stellen. Mehrere Mitarbeiter merkten an, dass es Spannungen zwischen den Teams für Kommunikation und Politik, die wenig/weniger Kontrolle über die Moderation hatten, und den Teams für Sicherheit und Vertrauen gab:

Hallo Team! Könnt ihr euch das mal genauer ansehen? Danke euch!

21. Auf Stroms Nachricht kam die Antwort, dass die Laptop-Geschichte wegen Verstoßes gegen die “Hacking Materials”-Richtlinie des Unternehmens entfernt worden war:

https://web.archive.org/web/20190717143909/https://help.twitter.com/en/rules-and-policies/hacked-materials

Hallo Caroline,

Danke, dass du dich bei uns gemeldet hast.

Die Überprüfung hat ergeben, dass der Nutzer von Site Integrity wegen Verstoßes gegen unsere Richtlinie für gehackte Materialien gebounct wurde. Wir fügen sie hier für weitere Einblicke und Hinweise hinzu.

Danke,

Elaine Ong Sotto

22. Obwohl sich mehrere Quellen daran erinnern, im Sommer von einer “allgemeinen” Warnung der Bundesbehörden vor möglichen ausländischen Hacks gehört zu haben, gibt es – soweit ich weiß – keine Beweise für eine Beteiligung der Regierung an der Laptop-Geschichte. Genau das könnte das Problem gewesen sein…

23. Die Entscheidung wurde auf höchster Ebene des Unternehmens getroffen, jedoch ohne das Wissen von CEO Jack Dorsey, wobei die ehemalige Leiterin der Abteilung Recht, Politik und Vertrauen, Vijaya Gadde, eine Schlüsselrolle spielte.

24.

“Sie haben es einfach auf eigene Faust gemacht”,

so beschreibt ein ehemaliger Mitarbeiter die Entscheidung.

“Hacking war die Ausrede, aber innerhalb weniger Stunden war so ziemlich jedem klar, dass das nicht funktionieren würde. Aber niemand hatte den Mumm, die Entscheidung rückgängig zu machen”.

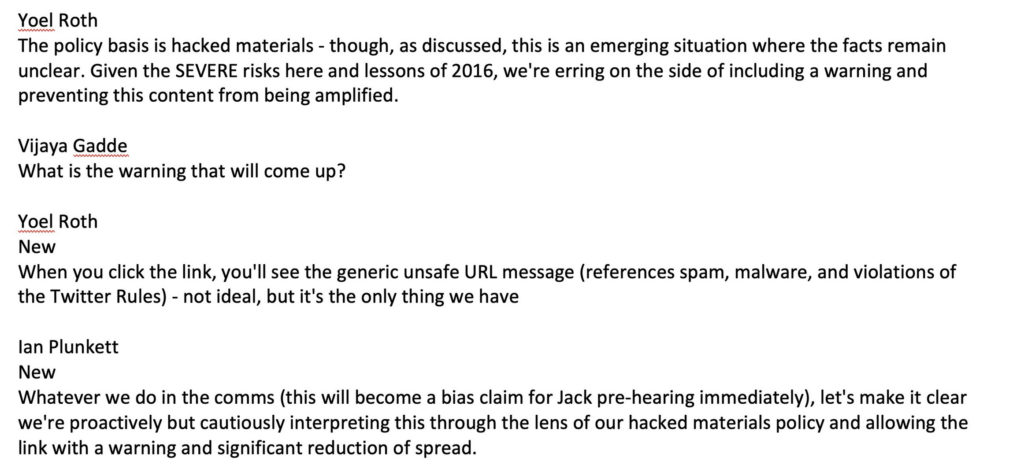

25. Die Verwirrung wird in dem folgenden langen Austausch deutlich, an dem auch Gadde und der ehemalige Vertrauens- und Sicherheitschef Yoel Roth beteiligt sind. Der Kommunikationsbeauftragte Trenton Kennedy schreibt:

“Es fällt mir schwer, die Richtliniengrundlage für die Einstufung als unsicher zu verstehen”:

2020-10-14 NYPost Hunter Biden Laptop Artikel – PRIVILEGIERT UND VERTRAULICH

unsere Teams untersuchen weiterhin die Herkunft des Materials, das in der Berichterstattung enthalten ist.Trenton Kennedy

Mir fällt es schwer, die Richtliniengrundlage für die Einstufung als unsicher zu verstehen, und ich denke, das beste Erklärungsargument dafür wäre, dass wir abwarten, ob diese Geschichte das Ergebnis von gehacktem Material ist. Ohne eine solide Begründung für die Einstufung des Links als unsicher werden wir mit harten Fragen konfrontiert werden.Trenton Kennedy

cc: […]Katie Rosborough

Werden wir auch ähnliche Geschichten als unsicher markieren?

https://www.foxnews.com/politics/hunter-biden-emails-senate-homeland-security-committee-investigating-hard-drive-laptop

26. Zu diesem Zeitpunkt “wusste jeder, dass die Sache im Arsch war”, sagte ein ehemaliger Angestellter, aber die Reaktion bestand im Wesentlichen darin, sich auf die Seite des… Irrtums zu schlagen.

Yoel Roth

Die Grundlage für die Richtlinie ist gehacktes Material – allerdings handelt es sich hier, wie bereits erwähnt, um eine neue Situation, bei der die Faktenlage noch unklar ist. In Anbetracht der schwerwiegenden Risiken und der Lektionen von 2016 entscheiden wir uns dafür, eine Warnung auszusprechen und zu verhindern, dass diese Inhalte weiter verbreitet werden.Vijaya Gadde

Wie lautet die Warnung, die erscheinen wird?Yoel Roth

Neu

Wenn du auf den Link klickst, siehst du die allgemeine Meldung “Unsichere URL” (mit Hinweisen auf Spam, Malware und Verstöße gegen die Twitter-Regeln) – nicht ideal, aber das ist die einzige Möglichkeit, die wir habenIan Plunkett

Neu

Was auch immer wir in der Kommunikation tun (dies wird für Jack sofort zu einem Vorwurf der Befangenheit), lass uns klarstellen, dass wir dies proaktiv, aber vorsichtig im Sinne unserer Richtlinien für gehackte Materialien interpretieren und den Link mit einer Warnung und einer deutlichen Reduzierung der Verbreitung erlauben.

27. Der ehemalige VP of Global Comms, Brandon Borrman, fragt: “Können wir wahrheitsgemäß behaupten, dass dies Teil der Richtlinie ist?”

Brandon Borrman

Neu

Können wir wahrheitsgemäß behaupten, dass dies Teil unserer Richtlinien ist? d.h. Als Teil unseres Ansatzes im Umgang mit potenziell gehacktem Material schränken wir die Sichtbarkeit der entsprechenden Meldungen auf Twitter ein, solange unsere Untersuchung läuft.

28. Der ehemalige stellvertretende Chefsyndikus Jim Baker scheint erneut dazu zu raten, den Kurs nicht zu halten, weil “Vorsicht geboten ist”:

Jim Baker

Neu

[PRIVILEGIERT UND VERTRAULICH]

Ich unterstütze die Schlussfolgerung, dass wir mehr Fakten brauchen, um zu beurteilen, ob die Materialien gehackt wurden. Zum jetzigen Zeitpunkt können wir jedoch davon ausgehen, dass sie gehackt worden sein könnten und dass Vorsicht geboten ist. Es gibt einige Fakten, die darauf hindeuten, dass das Material gehackt worden sein könnte, während andere darauf hindeuten, dass der Computer entweder aufgegeben wurde und/oder der Eigentümer zugestimmt hat, dass die Werkstatt zumindest für einige Zwecke darauf zugreifen kann. Wir brauchen einfach mehr Informationen.

29. Ein grundsätzliches Problem bei Tech-Unternehmen und der Moderation von Inhalten: Viele Leute, die für Sprache zuständig sind, wissen wenig über Sprache und müssen von Außenstehenden in die Grundlagen eingewiesen werden. Das ist der Punkt:

30. In einem humorvollen Austausch an Tag 1 wendet sich der demokratische Kongressabgeordnete Ro Khanna an Gadde und schlägt ihr vor, mit ihr über den “Backlash re speech” [Gegenschlag bezüglich Rede] zu sprechen. Khanna war der einzige demokratische Abgeordnete, den ich in den Unterlagen finden konnte, der sich besorgt zeigte.

Auf dem Berg [??] gibt es große Gegenreaktionen auf die Rede. Ich freue mich auf ein Gespräch, wenn du Lust dazu hast.

Beste Grüße, Ro

Gadde antwortet schnell und taucht sofort in die Untiefen der Twitter-Politik ein, ohne zu wissen, dass Khanna sich mehr Sorgen um die Bill of Rights macht:

[Anmerkung: Die Bill of Rights besteht aus den ersten zehn Zusatzartikeln zur Verfassung der Vereinigten Staaten. Diese sichern den Einwohnern im Rahmen einer freien und demokratischen Gesellschaft – auf der Basis von Werten der Aufklärung – bestimmte unveräußerliche Grundrechte zu.]

Hallo Kongressabgeordneter Khanna,

Vielen Dank, dass du dich meldest, und wir freuen uns über die Vorwarnung. Wir haben heute Abend eine Reihe von Tweets veröffentlicht, um zu erklären, wie wir mit der Veröffentlichung privater Informationen und der direkten Verlinkung zu gehacktem Material umgehen. Der Account der Pressesprecherin wurde nicht dauerhaft gesperrt – wir haben sie aufgefordert, den Tweet zu löschen, der gegen unsere Regeln verstößt, und ihr Account ist gesperrt, bis sie dem nachkommt.

Ich bin gerne bereit, dich anzurufen, wenn es dir hilft. Mein Team in DC (Jessica und Lauren) sind hier als Kopie Empfänger eingetragen und stehen ebenfalls für ein Gespräch zur Verfügung.

Vielen Dank!

Vijaya

32. Khanna versucht, das Gespräch auf den Ersten Verfassungszusatz umzuleiten, dessen Erwähnung in den Akten im Allgemeinen schwer zu finden ist:

Hoffentlich geht es dir gut, Vijaya! Aber das scheint ein Verstoß gegen die Grundsätze des ersten Verfassungszusatzes zu sein. Wenn es einen Hack von Verschlusssachen oder anderen Informationen gibt, die ein schweres Kriegsverbrechen aufdecken könnten, und die NYT diese veröffentlichen würde, sollte sie das Recht dazu haben, finde ich. Ein Journalist sollte nicht für die illegalen Handlungen der Quelle zur Rechenschaft gezogen werden, es sei denn, er hat den Hack aktiv unterstützt. Die Verbreitung dieses Materials einzuschränken, vor allem wenn es sich um einen Präsidentschaftskandidaten handelt, entspricht nicht den Grundsätzen des Urteils NYT gegen Sullivan. Ich sage das als absoluter Biden-Parteigänger und bin überzeugt, dass er nichts falsch gemacht hat. Aber in der Geschichte geht es jetzt mehr um Zensur als um relativ harmlose E-Mails, und sie ist zu einer größeren Sache geworden, als sie es sonst gewesen wäre.

Außerdem führt sie jetzt zu ernsthaften Bemühungen, Abschnitt 230 zu beschneiden – was in vielen Fällen ein Fehler gewesen wäre.

Ich bin der Meinung, dass Twitter selbst seine Empfehlungen oder Trending News einschränken sollte, und deine Politik gegen QAnon-Gruppen ist gut. Es ist ein schwieriges Gleichgewicht.

Aber in der Hitze eines Präsidentschaftswahlkampfes die Verbreitung von Zeitungsartikeln einzuschränken (selbst wenn die NY Post rechtsextrem ist), scheint mir mehr Gegenwind zu bringen, als gut zu sein.

Bitte behalte die Kommunikation zwischen uns und Jack für dich und schicke sie nicht an das Team weiter.

Ich wollte nur meinen Senf dazugeben.

33. Innerhalb eines Tages erhält Lauren Culbertson, die Leiterin der Abteilung Public Policy, einen grauenhaften Brief/Bericht von Carl Szabo vom Marktforschungsunternehmen NetChoice, das bereits 12 Mitglieder des Kongresses befragt hat – 9 Republikaner und 3 Demokraten, vom “Justizausschuss des Repräsentantenhauses bis zum Büro von Judy Chu”.

Lauren,

Gestern hat sich Chris Marchese von NetChoice informell mit 9 republikanischen und 3 demokratischen Mitarbeitern des Repräsentantenhauses getroffen, um Informationen über FB und Twitter und die Geschichte in der NY Post zu sammeln. Die Mitarbeiter kommen aus dem Justizausschuss des Repräsentantenhauses und aus dem Büro von Judy Chu.

34. NetChoice lässt Twitter wissen, dass es in den kommenden Anhörungen im Repräsentantenhaus zu einem “Blutbad” kommen wird. Die Mitglieder sprechen von einem “Wendepunkt” und beschweren sich darüber, dass die Tech-Branche “so groß geworden ist, dass sie sich nicht einmal selbst regulieren kann, so dass die Regierung vielleicht eingreifen muss”.

Jeder Republikaner sagte: “Das ist ein Wendepunkt. Es ist einfach zu viel.” Und sowohl die Demokraten als auch die Republikaner waren wütend.

35. Szabo berichtet auf Twitter, dass einige Hill-Mitglieder die Laptop-Geschichte als “Access-Hollywood-Moment der Tech-Branche” bezeichnen:

Auf die Frage, wie schlimm die Situation ist, sagte ein Mitarbeiter: “Es ist der Access-Hollywood-Moment der Tech-Branche, und sie kann sich nicht hinter Hillary verstecken”. Andere waren noch unverblümter: “Die Tech-Branche ist am Arsch und das zu Recht.

36. Twitter-Files Forsetzung “DER ERSTE VERFASSUNGSZUSATZ IST NICHT ABSOLUT”

[3. Dezember 2022 Quelle: https://twitter.com/mtaibbi/status/1598840927199469569]

Szabos Brief enthält erschreckende Passagen, die die Haltung der demokratischen Abgeordneten wiedergeben. Sie wollen “mehr” Mäßigung, und was die Bill of Rights angeht, so ist sie “nicht absolut”.

Die Demokraten beschweren sich unterdessen, dass die Unternehmen unfähig sind: Sie ließen zu, dass die Konservativen das Wasser trübten und die Biden-Kampagne korrupt aussehen ließen, obwohl Biden unschuldig ist. Sie brachten dies mit Hillary Clintons E-Mail-Skandal in Verbindung: Sie hat nichts Falsches getan, aber weil die Presse die Geschichte nicht ruhen lassen wollte, wurde sie zu einem Skandal, der in keinem Verhältnis stand. Sie sind der Meinung, dass die sozialen Medien dasselbe tun: Sie moderieren nicht genug schädliche Inhalte, und wenn es doch passiert, wie gestern, wird es zu einer Story. Würden die Unternehmen mehr moderieren, kämen Konservative gar nicht erst auf die Idee, soziale Medien für Desinformation, Fehlinformation oder ähnliches zu nutzen.

Die Demokraten waren sich einig: Die sozialen Medien müssen mehr moderieren, weil sie die Demokratie korrumpieren und alle “Wahrheit” relativieren. Auf die Frage, wie die Regierung dies im Einklang mit dem Ersten Verfassungszusatz durchsetzen könnte, winkten sie ab: “Der erste Verfassungszusatz ist nicht absolut.”

Eine erstaunliche Nebenhandlung in der Twitter/Hunter Biden Laptop-Affäre war, wie viel ohne das Wissen von CEO Jack Dorsey gemacht wurde und wie lange es dauerte, bis die Angelegenheit”aufgedeckt” wurde.

Und wie lange es dauerte, bis die Angelegenheit “aus der Welt geschafft” war (wie es ein ehemaliger Angestellter ausdrückte), nachdem Dorsey sich eingemischt hatte.

Nachtrag (nicht im Video Podcast)

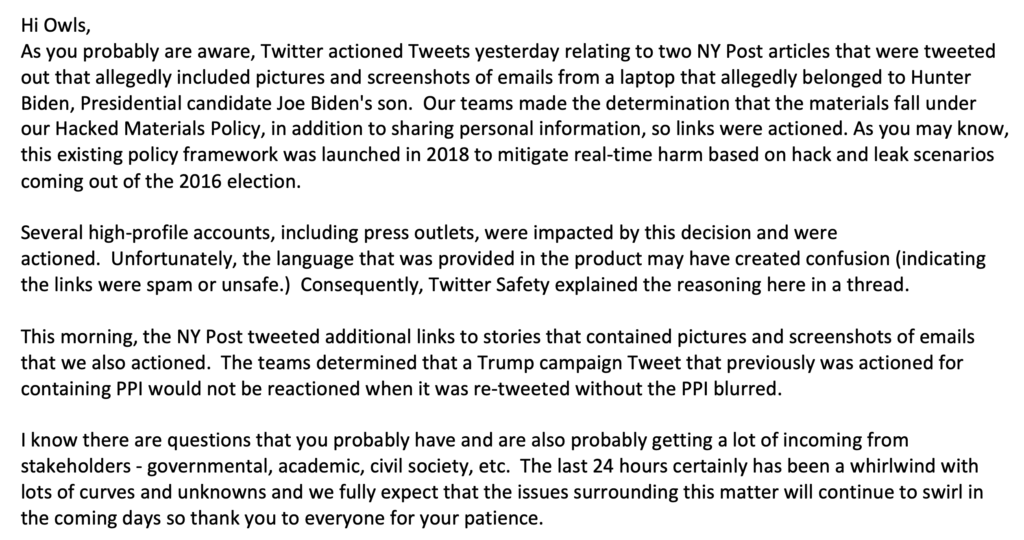

Das Problem mit dem Urteil “gehacktes Material”, so mehrere Quellen, war, dass dies normalerweise eine offizielle/gesetzliche Feststellung eines Hacks erfordert. Eine solche Feststellung wurde jedoch nie getroffen, was ein leitender Angestellter als ein 24-stündiges, unternehmensweites Durcheinander bezeichnete.

Hallo Eulen,

Wie ihr wahrscheinlich wisst, hat Twitter gestern Tweets zu zwei Artikeln der NY Post getwittert, die angeblich Bilder und Screenshots von E-Mails von einem Laptop enthielten, der angeblich Hunter Biden, dem Sohn des Präsidentschaftskandidaten Joe Biden, gehörte. Unsere Teams sind zu dem Schluss gekommen, dass das Material unter unsere Richtlinie für gehacktes Material und die Weitergabe persönlicher Informationen fällt. Wie du vielleicht weißt, wurde diese Richtlinie 2018 eingeführt, um den Schaden in Echtzeit zu begrenzen, der durch die Hacker- und Leckszenarien nach der Wahl 2016 entstanden ist.

Mehrere hochrangige Konten, darunter auch Presseorgane, waren von dieser Entscheidung betroffen und wurden

Maßnahmen ergriffen. Leider hat die Formulierung in dem Produkt möglicherweise Verwirrung gestiftet (mit dem Hinweis

dass die Links Spam oder unsicher waren). Deshalb hat Twitter Safety die Gründe dafür hier in einem Thread erklärt.

Heute Morgen twitterte die NY Post weitere Links zu Geschichten, die Bilder und Screenshots von E-Mails enthielten, die wir ebenfalls beanstandeten. Die Teams haben festgestellt, dass ein Tweet der Trump-Kampagne, der zuvor wegen des Inhalts von PPI geahndet wurde, nicht geahndet wird, wenn er ohne unscharfe PPI erneut getwittert wird.

Ich weiß, dass es Fragen gibt, die du wahrscheinlich hast und dass du wahrscheinlich auch viele Anfragen von Interessengruppen bekommst – von Regierungen, Hochschulen, der Zivilgesellschaft usw. Die letzten 24 Stunden waren ein Wirbelwind mit vielen Kurven und Unbekannten, und wir gehen davon aus, dass diese Angelegenheit auch in den nächsten Tagen noch für Aufregung sorgen wird, daher danke ich euch allen für eure Geduld.

1 Gedanke zu „Thread: THE TWITTER FILES – Die Twitter Akten“